xss获取管理员COOKIE登陆+巧妙提权思路,通过ashx自动生成文件,虽然最后未提权成功,但希望与各位白帽子相互交流心得,以后遇到此类漏洞会有个先例思路!

http://www.cifnews.com/Contribute 投稿页面标题xss漏洞

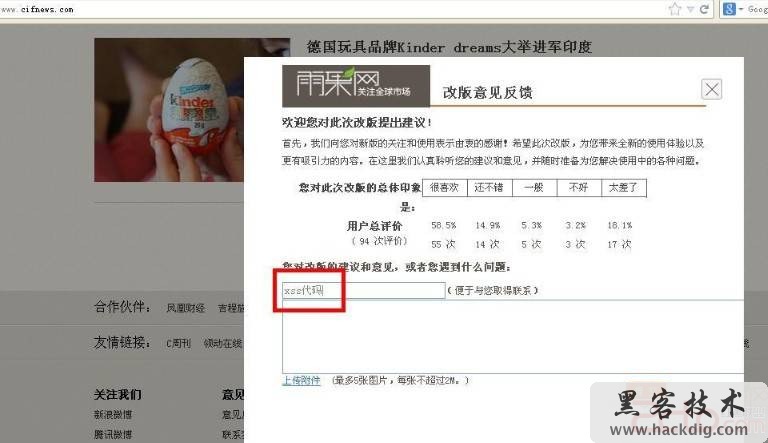

页脚 问题反馈 页面邮箱处XSS漏洞

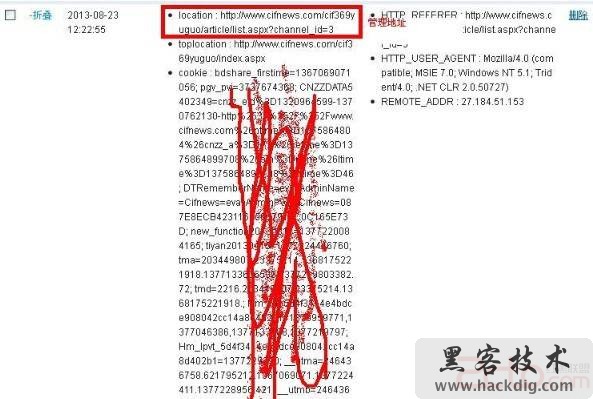

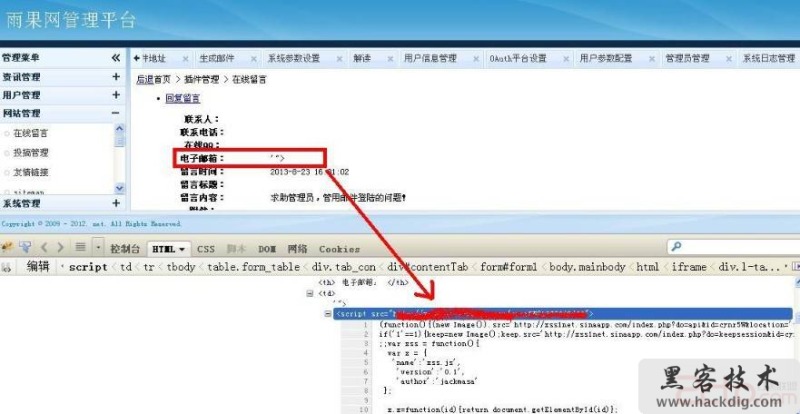

提交之后管理员cookie来了!!

由于提交wooyun时间是隔天 所以cookie已无时效性,现在就用当时添加的管理账号登陆来证实漏洞的存在,看图!

下一步准备上传webshell,找到可以修改上传类型页面!

可是所有类型上传失败,估计服务器有特别安全部署,

想通过创建.aspx文件夹来通过iis解析漏洞拿shell,但是不可以创建文件夹,所以失败,

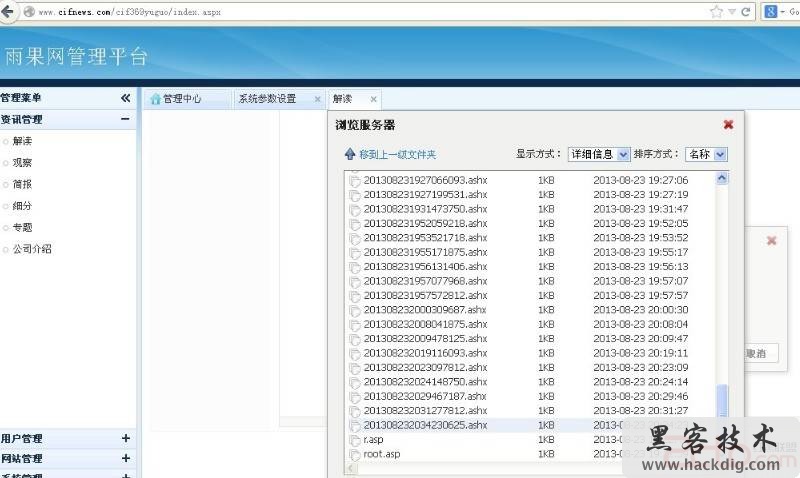

暂时也找不到其他可突破上传的入口,突然想到把编辑器默认uplod文件夹改成//也许可以遍历目录,试了试果然!

在浏览的过程中发现有ashx文件,突然眼前一亮,抱着试试的心态上传一个ashx文件,试试看能不能突破上传,如果能上传就可以写一段生成任何文件格式的ashx代码!

ok,上传成功,由于ashx很少人知道,百度了一下,很少有资料,想找现成的没有,没办法,只好抓紧写了一段ashx代码,上传访问编写ashx文件会在同目录下生成asp文件!

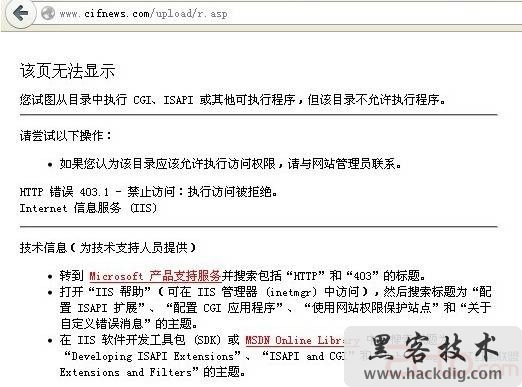

怀着无比激动的心访问asp一句话却被接下来反馈回来的界面瞬即凉透了!

咋办?!重新遍历了一遍目录 ,又重新修改了下ashx文件自动生成asp一句话的目录,

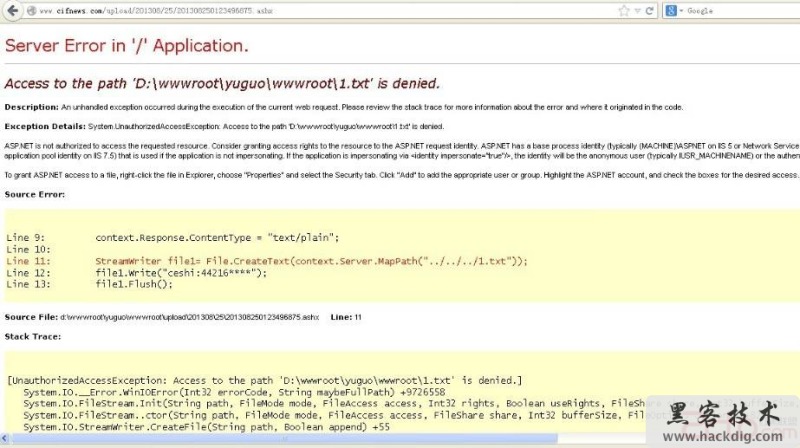

用”../../”生成到根目录,根目录总能有执行权限吧!!!可是 – – 如下图,却没有写入权限,崩溃!

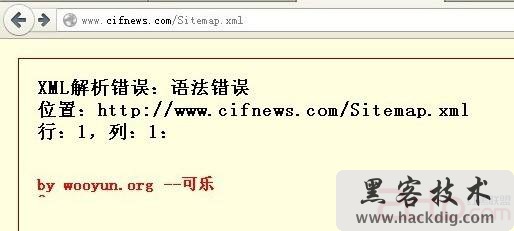

继续遍历目录,希望发现一个可写可执行的目录,可是直到我困得不行了也没试完,不过找到根目录有可写xml的文件!

想再去寻找一个可写的aspx文件,但是精力实在有限,到此为止吧,对于一个新闻源网站来说,所有数据泄露,会员曝光,这已经是致命的了!

提醒:过程中发现安全狗,不要过于依赖安全狗,现在有各种绕过安全狗的办法,服务器安全部署做的很好,但是源码的编写认真程度上欠佳,编辑器应用不到位!

这次检测应该算作一次对思维广阔性的开发训练,希望在思路上能提醒各位白帽子,更希望能警醒程序员!

修复方案:

不是只要做好服务器安全部署网站就能安全运作,做好程序前端过滤,编辑器做好目录限制,!

ps:我从这篇文章中学到三个东西。第一,xss漏洞的盲打要敢于去尝试,不要认为某些地方肯定不存在xss,不放过任何可能的地方。第二,在限制上传文件后缀时,不要忘了ashx

转载请注明:jinglingshu的博客 » xss获取cifnews.com管理员COOKIE登陆+ashx巧妙提权思路